- Các nhà báo Đông Nam Á, trong đó có Việt Nam, cùng một số quốc gia và vùng lãnh thổ khác đang là mục tiêu nhắm đến của tin tặc, khi chúng lợi dụng Dropbox nhằm đăng tải tài liệu có chứa mã độc.

- Các nhà báo Đông Nam Á, trong đó có Việt Nam, cùng một số quốc gia và vùng lãnh thổ khác đang là mục tiêu nhắm đến của tin tặc, khi chúng lợi dụng Dropbox nhằm đăng tải tài liệu có chứa mã độc. Công ty bảo mật

Vào tháng 8/2015, nhóm tin tặc này đã gửi "spearphising email" về những diễn biến có thể đăng thành tin với các tệp đính kèm chứa mã độc tới các tổ chức truyền thông đặt tại Hong Kong; trong đó có các tòa soạn báo, đài phát thanh, đài truyền hình.

Một email gợi ý việc thành lập ra một tổ chức xã hội dân sự Thiên chúa giáo để trùng khớp với lễ kỷ niệm của các cuộc biểu tình năm 2014 được biết đến là Phong trào Cây dù. Một email khác nhắc đến tổ chức của các sinh viên năm thứ nhất Đại học Hong Kong e sợ việc bình bầu trong một cuộc dân ý để bổ nhiệm Hiệu phó sẽ được đồng thuận bởi các nhóm lợi ích ủng hộ Bắc Kinh.

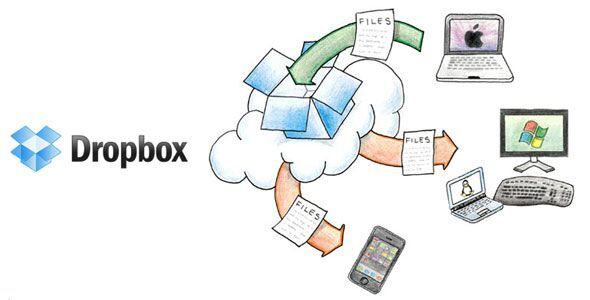

Nhóm đã sử dụng phần mềm xâm nhập có tên là LOWBALL để lợi dụng Dropbox, vốn là một dịch vụ lưu trữ đám mây hợp pháp cho các mục đích ra lệnh và điều khiển.

Khi các nhà nghiên cứu của FireEye cảnh báo cho Dropbox về các hoạt động của nhóm tấn công, Dropbox đã nhanh chóng phong tỏa mã độc do LOWBALL sử dụng. Nhờ vậy, Dropbox đã ngăn chặn khả năng ra lệnh và điều khiển của mã độc trong tất cả các phiên bản phần mềm xâm nhập bị theo dõi.

Ông Bryce Boland, Giám đốc công nghệ khu vực Châu Á - Thái Bình Dương của FireEye phát biểu: "Các nhà báo ở châu Á thường là nạn nhân của các vụ tấn công mạng có chủ đích. Họ thu thập thông tin từ nhiều nguồn khác nhau, điều này dễ khiến họ trở thành mục tiêu. Thông tin mà các nhà báo có và sự nhận dạng của các nguồn thông tin có thể là những tin tức tình báo giá trị. Nếu không có đầy đủ biện pháp an ninh công nghệ thì các nhà báo dễ dàng trở thành nạn nhân."

FireEye đã theo dõi hoạt động của admin@338 từ năm 2013. Nhóm này đã nhắm mục tiêu rộng vào các tổ chức hoạt động trong các ngành tài chính, kinh tế và chính sách thương mại. FireEye lần đầu tiên đã theo dõi nhóm nhắm mục tiêu vào các cơ quan truyền thông vào tháng 4/2015.

Các hoạt động trước đây của nhóm này đối với các tổ chức tài chính và chính sách tập trung rộng rãi vào việc gửi các "spear phising email" chứa các tập tin có đính kèm mã độc được viết bằng tiếng Anh nhằm gửi cho các độc giả phương Tây. Tuy nhiên, chiến dịch này đã thiết kế rõ ràng với mục đích nhắm vào những ai đọc được chữ tiếng Trung truyền thống sử dụng phổ biến ở Hong Kong.

Vào tháng 4, FireEye công bố báo cáo về APT30, một nhóm tin tặc liên quan đến người Trung Quốc đã phát động chiến dịch tình báo bằng mạng ảo kéo dài cả thập kỷ ở Đông Nam Á và Ấn Độ. Đồng thời, APT30 cũng nhắm vào các nhà báo song FireEye không quan sát thấy bất kỳ liên kết trực tiếp nào giữa nhóm này và admin@338.