- Theo hãng bảo mật Kaspersky, mã độc tống tiền (ransomware) RAA xuất hiện vào tháng 6/2016 và là ransomware đầu tiên viết bằng JScript. Trong phiên bản cải tiến của mã độc này, nó cũng có thể phát tán thông qua email nhưng giờ đây còn được "nâng cấp" thêm bằng cách ẩn mình trong tập tin nén (dạng .

- Theo hãng bảo mật Kaspersky, mã độc tống tiền (ransomware) RAA xuất hiện vào tháng 6/2016 và là ransomware đầu tiên viết bằng JScript. Trong phiên bản cải tiến của mã độc này, nó cũng có thể phát tán thông qua email nhưng giờ đây còn được "nâng cấp" thêm bằng cách ẩn mình trong tập tin nén (dạng .

Theo các chuyên gia bảo mật Kaspersky, tội phạm mạng dùng cách này chủ yếu để lừa các giải pháp chống virus vì khó có thể kiểm tra phần được bảo vệ.

Qua phân tích mã độc, chuyên gia tại Kaspersky cho rằng ransomware RAA được thiết kế riêng để nhắm vào các doanh nghiệp hơn người dùng thông thường khi email độc hại chứa thông tin về thanh toán quá hạn từ bên cung ứng.

Để email đáng tin hơn, những kẻ lừa đảo lưu ý rằng vì lý do bảo mật mà tập tin đính kèm đã được bảo vệ (mật khẩu ghi bên dưới email) và cũng được bảo vệ bằng cách mã hóa bất đối xứng.

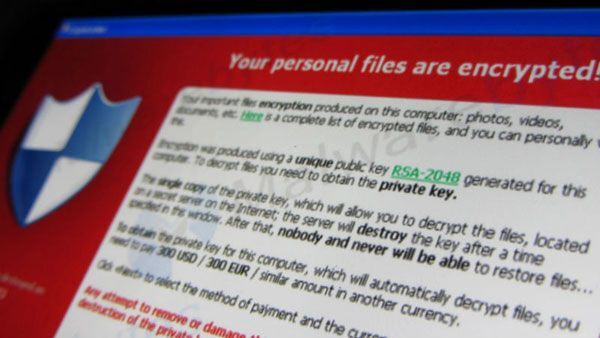

Quy trình lây nhiễm của ransomware RAA cũng giống với phiên bản trước. Nạn nhân sẽ mở file .js và quá trình lây nhiễm bắt đầu. Để đánh lạc hướng nạn nhân, Trojan cho hiển thị tập tin document chứa một loạt các nhân vật ngẫu nhiên. Trong khi nạn nhân còn đang cố gắng hiểu chuyện gì đang xảy ra thì ở ngoài màn hình, RAA đang thực hiện mã hóa tập tin trên máy. Cuối cùng, ransomware tạo ra ghi chú ngẫu nhiên trên desktop và toàn bộ những tập tin bị mã hóa sẽ có phần mở rộng mới bị khóa lại.

|

Để giảm thiểu nguy cơ bị lây nhiễm, doanh nghiệp nên cân nhắc những lời khuyên sau: - Sử dụng công nghệ bảo mật endpoint và giải pháp chống virus mạnh mẽ, chắn chắn mọi chức năng phát hiện đều được kích hoạt. |