- Tội phạm mạng cũng bắt trend để lừa đảo trực tuyến, chúng biết những chủ đề mới nhất có thể khai thác một cách hiệu quả - theo ghi nhận từ Kaspersky.

- Tội phạm mạng cũng bắt trend để lừa đảo trực tuyến, chúng biết những chủ đề mới nhất có thể khai thác một cách hiệu quả - theo ghi nhận từ Kaspersky. Không chỉ các nhà tiếp thị hay những người bán hàng online mới chăm chỉ nắm bắt xu hướng, mà các hackers cũng bắt trend để lừa đảo trực tuyến dễ dàng hơn.

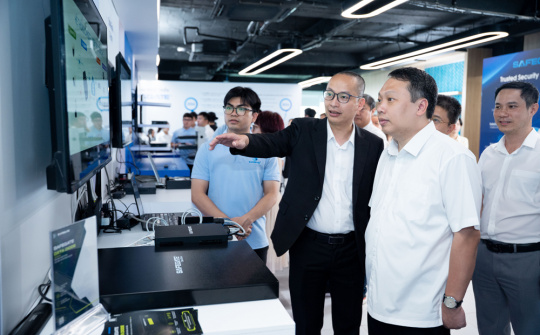

Chia sẻ về chủ đề này, ông Adrian Hia, Giám đốc Điều hành Kaspersky châu Á – Thái Bình Dương cho biết: “Tội phạm mạng cũng chạy theo xu hướng. Chúng biết những chủ đề mới nhất có thể khai thác một cách hiệu quả. Kỹ thuật xã hội đánh vào tâm trí con người, đó là lý do tại sao thật khó để ngăn bản thân nhấp vào một liên kết, mà cuối cùng có thể trở thành liên kết độc hại”.

Mục tiêu của các chiến dịch lừa đảo nhằm lấy thông tin đăng nhập của người dùng (bao gồm đánh cắp mật khẩu, số thẻ tín dụng, chi tiết tài khoản ngân hàng và thông tin bí mật khác...). Và để đạt được mục tiêu đó, chúng thường xuyên nắm bắt các xu hướng xã hội để làm cho "mồi câu" giống thật nhất.

Những kịch bản bắt trend để lừa đảo

Trong năm 2022, các chủ đề lừa đảo chính do các chuyên gia của Kaspersky theo dõi liên quan đến tiền đền bù, tiền thưởng và thậm chí là tiền hoàn lại.

Khó có thể từ chối tiền thưởng và bồi thường trong thời kỳ khủng hoảng và bất ổn, do đó, “hỗ trợ tài chính” thường được những kẻ lừa đảo hứa hẹn để lừa lấy tiền của người dùng.

“Chiến dịch quảng cáo của các ngân hàng lớn” là một mồi nhử phổ biến vào năm 2022. Khách truy cập vào một trang web lừa đảo được đề nghị nhận khoản thanh toán một lần hoặc trả phí để thực hiện một cuộc khảo sát chất lượng dịch vụ.

Ở các quốc gia Hồi giáo, những kẻ lừa đảo hứa sẽ gửi các gói từ thiện trong chương trình “Cứu trợ tháng Ramadan” nhằm giúp đỡ các gia đình có thu nhập thấp trong tháng ăn chay Ramadan. Trong khoảng thời gian nhịn ăn, giá thực phẩm và đồ gia dụng sẽ tăng cao hơn, trong khi những người quan sát mua nhiều hơn bình thường và có thể phải đối mặt với tình trạng thiếu tiền.

Bên cạnh đó, tỷ lệ tiện ích ngày càng tăng và giá tài nguyên thiên nhiên tăng đã khiến một số chính phủ bắt đầu thảo luận về việc bồi thường cho người dân. Thông báo thanh toán có thể đến bằng thư, email hoặc dưới dạng tin nhắn văn bản. Nắm bắt thông tin này, các hackers đã tạo các trang web giả mạo các trang web của chính phủ, hứa hẹn tiền mặt để trang trải các khoản thanh toán tiện ích hoặc bồi thường chi phí tiện ích. Khách truy cập đôi khi được yêu cầu cung cấp thông tin cá nhân với lý do kiểm tra xem họ có đủ điều kiện hay không hoặc đơn giản là để điền vào bảng câu hỏi.

Hay như tại Singapore, những kẻ lừa đảo đã đề nghị hoàn lại chi phí cấp nước, với lý do là lỗi lập hóa đơn hai lần....

“Chúng tôi đã chặn hơn 43 triệu cuộc tấn công lừa đảo nhằm vào người dùng sản phẩm của chúng tôi ở Đông Nam Á vào năm ngoái..." - ông Hia cho biết - "Rõ ràng, lừa đảo là một công cụ được tội phạm mạng sử dụng thường xuyên. Vì bản chất của nó đòi hỏi sự tham gia của người dùng – chỉ cần nhấp vào một liên kết hoặc mở một tệp – điều cấp thiết là mọi người phải biết cách thức hoạt động của lừa đảo để chúng ta có thể tránh trở thành nạn nhân”.

"Bóc tách" kịch bản của tội phạm mạng

Vào năm 2022, các chuyên gia của Kaspersky đã nhận thấy sự gia tăng của các cuộc tấn công lừa đảo theo mũi nhọn (hoặc có chủ đích) nhắm vào các doanh nghiệp trên khắp thế giới. Ngoài các chiến dịch điển hình bao gồm một giai đoạn, còn có các cuộc tấn công trong nhiều giai đoạn. Trong email đầu tiên, những kẻ lừa đảo dưới danh nghĩa khách hàng tiềm năng đã yêu cầu nạn nhân cung cấp thông tin về các sản phẩm và dịch vụ của chúng. Sau khi nạn nhân trả lời email này, những kẻ tấn công bắt đầu một cuộc tấn công lừa đảo.

Giai đoạn 1: Những kẻ tấn công gửi email dưới tên của một tổ chức thương mại yêu cầu thêm thông tin về các sản phẩm của công ty nạn nhân. Văn bản email có vẻ hợp lý và không có yếu tố đáng ngờ, chẳng hạn như liên kết lừa đảo hoặc tệp đính kèm. Nhưng địa chỉ email của người gửi từ một miền miễn phí, như gmail.com, có thể gây nghi ngờ. Email trên ảnh chụp màn hình bên dưới được gửi từ địa chỉ sử dụng tên miền này, tên công ty ở mục “Đến” lại khác với tên ở chữ ký.

Điều đáng chú ý là việc sử dụng tên miền miễn phí không phải là đặc điểm điển hình cho hành vi lừa đảo qua mạng dưới danh nghĩa của các tổ chức, vì những miền như vậy hiếm khi được sử dụng trong kinh doanh.

Thông thường, trong các cuộc tấn công có mục tiêu, kẻ tấn công có thể giả mạo tên miền của tổ chức hoặc đăng ký tên miền tương tự như tên miền hợp pháp. Ngoài ra, Google và Microsoft khá nhanh chóng trong việc chặn các địa chỉ email gửi thư rác. Đây là lý do rất có thể khiến những kẻ tấn công sử dụng các địa chỉ khác nhau trong tiêu đề Từ (nơi gửi email) và tiêu đề Trả lời (nơi trả lời sẽ đến khi nhấp vào “Trả lời” trong ứng dụng email).

Điều này có nghĩa là nạn nhân sẽ phản hồi đến một địa chỉ khác (có thể nằm trong một miền miễn phí khác, chẳng hạn như outlook.com). Địa chỉ trong tiêu đề Trả lời không được sử dụng cho thư rác và việc tương tác với nó được bắt đầu bởi nạn nhân, do đó ít có khả năng bị chặn nhanh chóng.

Giai đoạn 2: Sau khi nạn nhân trả lời email đầu tiên, những kẻ tấn công sẽ gửi một tin nhắn mới, yêu cầu họ truy cập trang web chia sẻ tệp và xem tệp PDF có đơn đặt hàng đã hoàn thành, có thể tìm thấy tệp này qua liên kết.

Giai đoạn 3: Bằng cách nhấp vào liên kết, người dùng được đưa đến một trang web giả mạo do bộ công cụ lừa đảo tạo ra. Đây là một công cụ khá đơn giản tạo ra các trang lừa đảo để đánh cắp thông tin xác thực từ các tài nguyên cụ thể. Các giải pháp của chúng tôi đã chặn các trang WeTransfer và Dropbox giả mạo được tạo bằng bộ công cụ này.

Trong chiến dịch lừa đảo được mô tả ở trên, trang web lừa đảo giả mạo trang Dropbox với hình ảnh tệp tĩnh và nút tải xuống. Sau khi nhấp vào bất kỳ thành phần nào của giao diện, người dùng sẽ được đưa đến trang đăng nhập Dropbox giả mạo yêu cầu thông tin đăng nhập hợp lệ của công ty.

Giai đoạn 4: Khi nạn nhân cố gắng đăng nhập, tên đăng nhập và mật khẩu của họ được gửi đi.

Chiến dịch bắt đầu vào tháng 4/2022, với hoạt động đến đỉnh điểm vào tháng 5 và kết thúc vào tháng 6.

Kaspersky đã xác định các mục tiêu của chiến dịch này trên khắp thế giới, bao gồm các quốc gia: Nga, Bosnia và Herzegovina, Singapore, Mỹ, Đức, Ai Cập, Thái Lan, Thổ Nhĩ Kỳ, Serbia, Hà Lan, Jordan, Iran, Kazakhstan, Bồ Đào Nha và Malaysia.

Xu hướng lừa đảo 2023Các chuyên gia của Kaspersky dự đoán: các vụ lừa đảo hứa hẹn bồi thường và thanh toán từ các cơ quan chính phủ, tập đoàn lớn và ngân hàng... có thể sẽ vẫn phổ biến trong giới tội phạm mạng vào năm tới. Ngoài ra, Kaspersky cũng nhận thấy sự gia tăng các cuộc tấn công lừa đảo có chủ đích khi những kẻ lừa đảo không lập tức chuyển sang tấn công lừa đảo mà chỉ sau một vài email giới thiệu có liên hệ tích cực với nạn nhân. Xu hướng này có thể sẽ tiếp tục. Các mánh khóe mới cũng có khả năng xuất hiện trong khu vực doanh nghiệp vào năm 2023, với các cuộc tấn công tạo ra lợi nhuận đáng kể cho những kẻ tấn công. Nhằm hỗ trợ người dùng chủ động hơn trong ngăn chặn lừa đảo và bảo vệ bản thân trước những hoạt động độc hại khác, từ ngày 15/8 đến 30/9/2023, Kaspersky Việt Nam tung chương trình khuyến mãi đặc biệt. Khách hàng mua sản phẩm Kaspersky Standard, Kaspersky Plus và Kaspersky Premium sẽ có cơ hội nhận được Laptop Dell Inspiron 5620 i5, Samsung Galaxy S23 và Samsung Galaxy Tab A8. |