- Những lỗi hệ thống trên xe ôtô sẽ khiến khoảng 100 triệu xe của Volkswagen có nguy cơ bị hacker tấn công. Tuy nhiên, lỗi này cũng được tìm thấy trên các xe của nhiều hãng khác.

- Những lỗi hệ thống trên xe ôtô sẽ khiến khoảng 100 triệu xe của Volkswagen có nguy cơ bị hacker tấn công. Tuy nhiên, lỗi này cũng được tìm thấy trên các xe của nhiều hãng khác. Cuối tuần này, tại hội nghị an ninh Usenix ở Austin, một nhóm các nhà nghiên cứu từ Đại học Birmingham và công ty kỹ thuật của Đức, Kasper & Oswald, dự định tiết lộ hai lỗ hổng riêng biệt mà họ cho biết nó sẽ tác động đến hệ thống cửa không cần chìa của khoảng 100 triệu chiếc

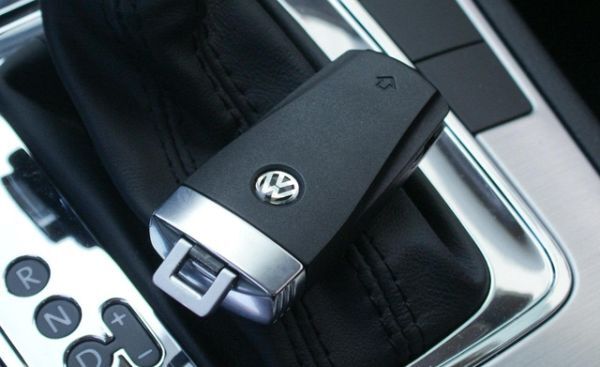

100 triệu chiếc xe, 4 chìa khóa bí mật

Trong hai cách tấn công trên, cách tấn công tác động đến Volkswagen được cho là đáng ngại hơn cả, vì các lái xe gần như không được cảnh báo gì về việc an ninh của họ đang bị xâm phạm, và việc can thiệp chỉ diễn ra trong một nút bấm. Các nhà nghiên cứu nhận ra rằng chỉ bằng một vài “kỹ thuật đảo ngược tẻ nhạt” với một bộ phận bên trong hệ thống mạng bên trong chiếc Volkswagen, họ có thể trích xuất giá trị của một khóa mã hóa đơn, được chia sẻ cho hàng triệu chiếc xe Volkswagen.

Sau đó bằng cách sử dụng thiết bị thu sóng radio để can thiệp vào một giá trị khác, đặc trưng cho mỗi chiếc xe mục tiêu, bao gồm cả tín hiệu gửi đi mỗi lần lái xe ấn vào nút bấm trên chiếc chìa khóa điện tử. Họ có thể kết hợp hai số bí mật này với nhau để sao chép một chiếc chìa khóa điện tử khác và truy cập được vào chiếc xe. “Bạn chỉ cần can thiệp vào tín hiệu đó một lần.” Nhà nghiên cứu của Đại học Birmingham, ông David Oswald cho biết. “Từ lúc đó, bạn có thể tạo ra một bản sao như chiếc chìa điều khiển từ xa nguyên bản, và mở cửa chiếc xe bao nhiêu lần tùy bạn muốn.”

Theo các nhà nghiên cứu, việc nghe trộm được sóng radio đòi hỏi tên trộm phải có thiết bị can thiệp, được đặt trong bán kính khoảng 90m so với chiếc xe hắn nhắm đến. Và trong khi tên trộm cũng phải trích xuất được giá trị khóa chia sẻ từ một trong các bộ phận bên trong của chiếc Volkswagen, giá trị này cũng không hoàn toàn phổ biến cho tất cả các dòng xe. Có hàng loạt khóa khác nhau cho các năm và các model khác nhau của dòng xe Volkswagen, và chúng cũng được lưu trữ tại những bộ phận bên trong khác nhau.

Các nhà nghiên cứu không tiết lộ bộ phận nào để trích xuất giá trị của chìa khóa, nhằm tránh bị những kẻ trộm xe lợi dụng. Nhưng họ cũng cảnh báo rằng nếu các kỹ thuật đảo ngược tinh vi có thể tìm thấy và công bố các khóa chia sẻ, mỗi chiếc khóa này có thể gây ảnh hưởng đến an ninh của hàng chục triệu chiếc xe.

Hiện chỉ có bốn khóa phổ biến nhất đã được sử dụng trong gần 100 triệu chiếc Volkswagen bán ra từ hai mươi năm nay. Họ cho biết chỉ có model VW Golf 7 gần đây và một số model khác có cùng hệ thống khóa, đã được thiết kế để sử dụng những khóa riêng biệt và vì vậy chúng gần như thoát khỏi kiểu tấn công này.

Bẻ khóa trong vòng 60 giây

Kỹ thuật thứ hai các nhà nghiên cứu dự định tiết lộ ở hội nghị Usenix, sẽ tấn công vào một giản đồ mã hóa được gọi là HiTag2, vốn đã có hàng chục năm tuổi nhưng vẫn được sử dụng trong hàng triệu chiếc xe. Đối với kiểu tấn công này, họ không cần phải trích xuất bất kỳ khóa nào từ một bộ phận bên trong chiếc xe.

Thay vào đó, hacker sẽ sử dụng một thiết bị radio, được thiết lập tương tự như chiếc sử dụng trong việc hack xe Volkswagen để can thiệp vào 8 dòng mã trên chiếc chìa điện tử của lái xe, bao gồm cả một mã biến đổi (rolling code) có thể thay đổi ngẫu nhiên sau mỗi lần bấm.

(Các rolling code tạo ra mã ngẫu nhiên từ mã cố định, và bộ thu sau khi sử dụng xong thì xóa mã đó đi. Để tăng tốc quá trình này, các nhà nghiên cứu cho rằng thiết bị radio của họ có thể được lập trình để liên tục làm nhiễu tín hiệu từ chiếc chìa điện tử của lái xe, để người lái sẽ phải ấn nút nhiều lần, và cho phép kẻ tấn công có thể nhanh chóng ghi lại nhiều mã code. Các mã này do chưa được dùng để mở nên sẽ không bị xóa).

Với việc thu thập các mã biến đổi này, các nhà nghiên cứu nhận ra các lỗ hổng trong giản đồ HiTag2 sẽ cho phép họ phá vỡ lớp mã này chỉ trong vòng một phút. “Ngày nay không có người mã hóa giỏi nào lại đề nghị dùng một giản đồ như vậy nữa.” Garcia cho biết.

Hiện tại Volkswagen chưa trả lời về yêu cầu bình luận của WIRED, nhưng các nhà nghiên cứu viết trong tài liệu của mình rằng, hãng này đã biết về các lỗ hổng mà họ tìm thấy. NXP, công ty bán dẫn đã bán các chip sử dụng hệ thống mã hóa HiTag2 cho nhà sản xuất ô tô này cho biết, họ đang khuyến cáo khách hàng của mình nâng cấp lên các giản đồ mới hơn trong nhiều năm nay.

Trong khi cả hai phương pháp tấn công của các nhà nghiên cứu đều chỉ tập trung vào việc mở khóa chiếc xe hơn là ăn trộm chúng, Garcia chỉ ra rằng họ có thể kết hợp với các kỹ thuật khác như biện pháp mà ông và các nhóm nghiên cứu khác tiết lộ tại Hội nghị Usenix vào năm 2012 và năm ngoái.

Nghiên cứu đó cho thấy có nhiều lỗ hổng trong HiTag2 và hệ thống Megamos nhằm ngăn chiếc xe di chuyển mà không có chìa khóa. Các lỗ hổng này sẽ cho phép hàng triệu chiếc Volkswagen và các dòng phương tiện khác từ Audi đến Cadillac, Porsche có thể bị điều khiển bởi các tên trộm, cho phép chúng khả năng truy cập vào sâu bên trong phương tiện này.

|

Năm 2013, nhà khoa học máy tính Flavio Garcia và một nhóm nghiên cứu đã tìm ra một lỗi bảo mật cho phép họ khởi động bộ phận đánh lửa của hàng triệu chiếc xe Volkswagen và lái chúng đi mà không cần chìa khóa. Nhưng khi họ chuẩn bị tiết lộ nó, thì một điều luật đã buộc họ phải hoãn việc công bố nghiên cứu trong vòng hai năm. |