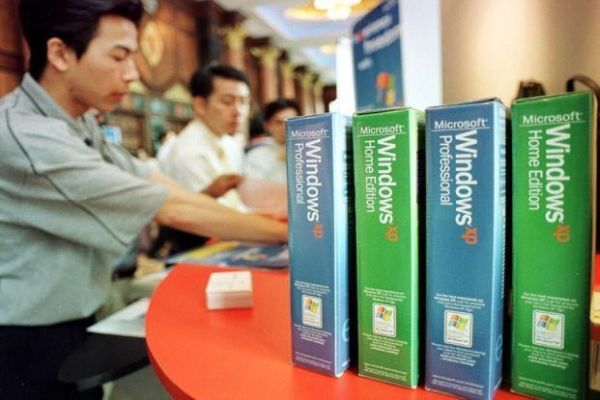

- Mặc dù Windows XP đã bị khai tử cách đây 3 năm, nhưng do mức độ ảnh hưởng của mã độc tống tiền Wanna Cprypt0r khá lớn, nên Microsoft đã ra quyết định tung bản vá lỗi dành cho hệ điều hành này.

- Mặc dù Windows XP đã bị khai tử cách đây 3 năm, nhưng do mức độ ảnh hưởng của mã độc tống tiền Wanna Cprypt0r khá lớn, nên Microsoft đã ra quyết định tung bản vá lỗi dành cho hệ điều hành này.

Theo Neowin, bản vá lỗi mà Microsoft đưa ra là dành cho hàng loạt hệ điều hành gồm Windows XP, Windows 8 và Windows Server 2003. Trong đó có Windows XP đã bị khai tử từ năm 2014.

Cuộc tấn công của mã độc tống tiền này cũng đang làm cho các nhà quản lý công nghệ thông tin ở Renault (Pháp), NHS (Anh), Telefónica (Tây Ban Nha) và hàng chục công ty khác lo lắng. Phần mềm mã độc hoạt động bằng cách khai thác một lỗi chưa được vá trong một số hệ điều hành Windows.

Theo phân tích của Bkav, Wanna Crypt0r tấn công vào máy nạn nhân qua tập tin đính kèm email hoặc liên kết độc hại như các dòng ransomware khác. Tuy nhiên, mã độc này được bổ sung khả năng lây nhiễm trên các máy tính ngang hàng. Cụ thể, Wanna Crypt0r sẽ quét toàn bộ các máy tính trong cùng mạng để tìm kiếm thiết bị chứa lỗ hổng EternalBlue của dịch vụ SMB (trên hệ điều hành Windows).

Đối với người dùng Windows XP, Windows 8 và Windows Server 2003, có thể tự tải bản vá lỗi bằng cách truy cập vào trang web tại đây, sau đó kích hoạt bản vá để sửa lỗi.