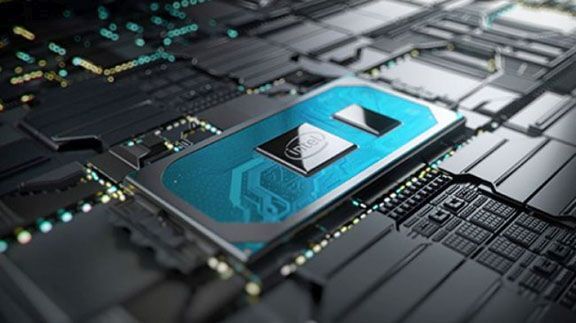

- Một lỗ hổng bảo mật đã được phát hiện trên chip Intel, có khả năng gây nguy hiểm cho hàng triệu thiết bị trên toàn thế giới.

- Một lỗ hổng bảo mật đã được phát hiện trên chip Intel, có khả năng gây nguy hiểm cho hàng triệu thiết bị trên toàn thế giới.

Các nhà nghiên cứu của Bitdefender cho rằng mọi thiết bị sử dụng chip Intel và chạy Windows, Linux hoặc FreeBSD đều bị ảnh hưởng bởi lỗ hổng này. Lỗi này lợi dụng từ lỗ hổng bảo vệ phần cứng của Intel để mở ra cuộc tấn công kênh kề (side-channel attack) giúp hacker có thể truy cập tất cả các thông tin trong bộ nhớ kennel (nhân) của hệ điều hành.

Để làm được điều này, hacker phải khai thác một tính năng được gọi là speculative execution (thực thi đầu cơ). Tính năng này giúp tăng tốc CPU của thiết bị bằng cách dự đoán những hành động xảy ra tiếp theo. Tuy nhiên, tính năng để lại dấu vết trong bộ nhớ cache. Vì vậy hacker có thể chiếm quyền điều khiển để có thể truy cập vào hệ thống và dữ liệu bên trong.

Lỗ hổng mới không bị ảnh hưởng từ tất cả các biện pháp bảo vệ được cập nhật sau khi phát hiện ra Spectre và Meltdown vào đầu năm 2018. Điều này đồng nghĩa với việc, lỗi này sẽ ảnh hưởng đến các hệ thống được vá trước đó.

Bitdefender cho biết công ty đã làm việc với Intel để tạo ra một bản sửa lỗi cho lỗ hổng, hiện đã phát hành và có thể tải xuống. Họ cũng nói thêm rằng các đối tác của Intel như Microsoft và Linux đã vá lỗ hổng, nhưng người dùng phải đảm bảo hệ thống của mình đã được cập nhật.